Bezpieczeñstwo - Hicron€¦ · na nie. Nieuregulowany rynek aplikacji na system operacyjny...

Transcript of Bezpieczeñstwo - Hicron€¦ · na nie. Nieuregulowany rynek aplikacji na system operacyjny...

Nowo wykryty malware przechwytuje wiadomości tekstowe

oraz inne poufne dane znajdujące się

w pamięci urzędzenia.

Bezpieczeństwo r

W CIĄGU OSTATNICH 10 LAT POZIOM MOBILNYCH ZAGROŻEŃ NIEUSTANNIE WZRASTAŁ.

Michał Struzik | [email protected]

Wtym roku mija 10 lat od pojawienia się pierwszych wirusów i ztośliwego oprogramowania

dla telefonów komórkowych. Ogromna popularność urządzeń mobilnych i ich obecność w wielu dziedzinach codziennego życia sprawiły, że w ciągu ostatnich kilku lat odnotowano znaczący wzrost aktywności cyberprze-stępców i zwiększenie liczby ataków na nie. Nieuregulowany rynek aplikacji na system operacyjny Android sprzyja powstawaniu coraz większej liczby wyrafinowanych zagrożeń. Jak dotąd firma Sophos skatalogowała ponad 650 tys. unikalnych wirusów przeznaczonych dla samych tylko urządzeń działających w systemie Android. W niepokojąco szybkim tempie rośnie także liczba zło

śliwych programów podszywających się pod darmowe, darzone zwykle dużym zaufaniem aplikacje Apple'a i Google Play.

- W ciągu ostatnich 10 lat poziom mobilnych zagrożeń nieustannie wzrastał. Wyższy poziom zagrożenia pojawił się wraz z wprowadzeniem smartfonów, które ze względu na moc obliczeniową i złożoność oprogramowania przypominają systemy komputerowe. To powoduje, że na urządzenia mobilne można tworzyć równie zaawansowane i skuteczne złośliwe oprogramowanie jak na PC. Co więcej, może ono w prostszy sposób generować zyski dla przestępców, np. poprzez wysyłanie SMS-ów typu premium. Należy więc spodziewać się, że poziom mobilnego zagrożenia nadal będzie rósł, głównie ze względu na te zyski.

Mobilne systemy operacyjne będące pod ścisłą kontrolą producentów, np. iOS, są w oczywisty sposób bardziej odporne na zagrożenia. Nie oznacza to jednak, że użytkownicy takich urządzeń są całkowicie bezpieczni, gdyż mogą podlegać atakowi np. sieci Wi-Fi, z których korzystają użytkownicy smartfonów - zauważa Szymon Włochowicz, enterprise mobility team leader, solution architect, Hicron.

RETAIL TRENDS POLSKA2014-04-01

ijegiil ii®

_ i 1

mmmmm ::

WIRUSY MUTUJĄ

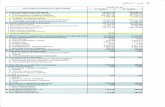

Z przedstawionego na kongresie Mobile World Congress 2014 w Barcelonie raportu Sophos wynika, że w ciągu ostatnich 12 miesięcy liczba zagrożeń dla urządzeń mobilnych wzrosła aż sześciokrotnie. To najszybciej rozwijający się segment działań cyberterrorystów. Badania pokazały, że w Rosji, Austrii i Szwecji liczba nowych wirusów mobilnych przewyższa tę >

TRZEBA BYC ŚWIADOMYM,

ŻE NAWET NAJLEPSZE

ZABEZPIECZENIA NIE UCHRONIĄ FIRM PRZED ATAKAMI

OPARTYMI NA SOCJOTECHNICE.

RETAIL TRENDS POLSKA2014-04-01

99 W CIĄGU OSTATNICH 12 MIESIĘCY LICZBA ZAGROŻEŃ DLA URZĄDZEŃ MOBILNYCH WZROSŁA AŻ SZEŚCIOKROTNIE.

tworzonych dla komputerów stacjonarnych. W Hiszpanii i Wielkiej Brytanii zagrożenia mobilne stanowią potowę opisanych wirusów.

W ostatnich dniach wykryto malware Android atakujący mobilne urządzenia z sieci TOR (The Onion Router). To pierwszy tego typu przypadek - do tej pory sieć TOR byta wykorzystywana wyłącznie do atakowania komputerów z systemem Windows. Szkodliwe programy pochodzące z niej nie są czymś nowym, jednak zawsze atakowały tylko urządzenia stacjonarne. Tak jak przewidywali eksperci Trend Micra, cyberprzestępcy będą poszukiwać coraz bardziej zaawansowanych sposobów do kradzieży danych i poufnych informacji, zwłaszcza z urządzeń mobilnych. Nowo wykryty malware przechwytuje wiadomości tekstowe oraz inne poufne dane znajdujące się w pamięci urządzenia. Potrafi też odczytać numer IMEI smartfona czy zażądać danych GPS.

Według raportu „Cashing in on Digital Information", przygotowanego przez analityków Trend Micra, w 2013 r. zidentyfikowano prawie 1,4 mln złośliwych lub niebezpiecznych aplikacji dla systemu Android. Specjaliści przewidują ich wzrost nawet do 3 mln w 2014 r„ jako że oprogramowanie to jest obecnie najpopularniejszą platformą. Urządzenia mobilne nie służą już przecież tylko do wysyłania SMS-ów czy robienia zdjęć - specjaliści Trend Micra ostrzegają, że w nadchodzącym roku cyberprzestępcy skupią się przede wszystkim na wykradaniu danych potrzebnych do logowania się na osobiste konta bankowe. Dopracowane złośliwe oprogramowanie będzie jeszcze lepiej

wykorzystywało ufność, niewiedzę lub przyzwyczajenia użytkowników urządzeń mobilnych. Świadczy o tym między innymi ewolucja złośliwego oprogramowania ransomware w zagrożenia typu Cryptolocker, w kontekście bezpośrednich ataków na użytkowników usług finansowych.

NIE TAKI BYOD STRASZNY... Obserwujemy szybki wzrost zapo

trzebowania na technołogie mobilne, przetwarzania w chmurze i związane z wykorzystywaniem urządzeń prywatnych w miejscu pracy (Bring Your Own Device - BYOD). Firmy i instytucje muszą więc być odpowiednio przygotowane, aby mogły stawić czoła wyzwaniom i zagrożeniom powstającym w zmieniającym się środowisku pracy. Te najnowsze trendy w IT powodują, że w celu zapewnienia ochrony przed potencjalnymi zagrożeniami konieczna jest głębsza integracja systemów w taki sposób, by możliwa była kontrola połączeń konkretnych użytkowników.

- Konsumeryzacja i wzrost znaczenia mobilnych technologii sprzyjają rozwojowi nowych modeli zarządzania strukturą IT w ramach przedsiębiorstwa. Zezwalanie pracownikom na korzystanie z prywatnego sprzętu do łączenia się z siecią firmową - oprócz szeregu korzyści - może stwarzać także wiele nowych zagrożeń związanych z bezpieczeństwem danych. Warto więc zastanowić się, na co zwrócić szczególną uwagę, wdrażając odpowiednie polityki bezpieczeństwa w tym zakresie - przestrzega Aleksander Łapiński, sales engineer, Trend Micra.

Trzeba być świadomym, że nawet najlepsze zabezpieczenia nie uchro

nią firm przed atakami opartymi na socjotechnice. W tym przypadku niezbędne są zdrowy rozsądek i odpowiednia edukacja pracowników, którzy często nieświadomie narażają firmę na poważne niebezpieczeństwo. Jednak jeśli chcemy zapanować nad urządzeniami mobilnymi pracującymi pod kontrolą różnych systemów operacyjnych, potrzebujemy systemu do zarządzania smartfonami i tabletami. Jednym z narzędzi, za którego pomocą będziemy w stanie: wymusić politykę bezpieczeństwa na urządzeniach (polityka hasła, szyfrowanie danych), zrobić backup, kontrolować, jakie aplikacje mogą być instalowane, wyczyścić urządzenie, które zostało zgubione lub skradzione, czy nawet zdefiniować politykę mówiącą o tym, że dostęp do danych korporacyjnych mają tylko te urządzenia, które znajdują się pod kontrolą systemu - jest MDM (Mobile Device Management).

MDM to wszechstronne rozwiązanie, które może znaleźć w firmie wiele zastosowań. Począwszy od podstawowych funkcjonalności, np. backupu skrzynki pocztowej czy SMS-ów, skończywszy na bezpiecznym dostępie do dokumentów i kreowaniu polityk bezpieczeństwa pod względem oprogramowania na wszystkich urządzeniach mobilnych. Firma zyskuje informacje, co się dzieje z firmowymi telefonami po przekazaniu ich użytkownikom, więc w razie potrzeby może je szybko zlokalizować, dokonać aktualizacji czy zdalnie naprawić. Użytkownik zyskuje niezależnie od miejsca, w którym przebywa, takie same możliwości biznesowe, jakie miałby, siedząc przy firmowym biurku. •

RETAIL TRENDS POLSKA2014-04-01