ВНТУinmad.vntu.edu.ua/portal/static/B7151929-2F9C-4F1E-B… · Web viewМетою є...

Transcript of ВНТУinmad.vntu.edu.ua/portal/static/B7151929-2F9C-4F1E-B… · Web viewМетою є...

4

ЗМІСТВСТУП ………………………………………………………………………… 51 ОГЛЯД ГЕНЕРАТОРІВ ГАМ………………………………………….........6 1.1 Генератори псевдовипадкових послідовностей…………………………6 1.2 Методи отримання випадкових чисел………….........................................8 1.2.1Лінійний конгруентний метод....................................................................8 1.2.2 Метод Фібоначчі …………………………………..……….................…9 1.2.3 Лінійний регістр зсуву зі зворотним зв'язком.........................................10 1.2.4 Вихор Мерсенна.........................................................................................11 1.3 Тестування псевдовипадкових послідовностей………………………...12 1.3.1 Графічні тести ………..………………………………………................12 1.3.2 Статистичні тести ……………………………..…...................................13 1.3.2.1 Основні принципи ……….…………………………………………...13 1.3.2.2 Тести Д. Кнута………………………………………………………...14 1.3.2.3 Пакет статистичних тестів NIST…………………………………......14 1.3.2.4 Тести Diehard………………………………………………………….182 РОЗРОБКА ПРИСТРОЮ……………………....……………………..…...20

2.1 Розробка генератора псевдовипадкових послідовностей………………20 2.2 Розробка програми………………………………………………………...23 2.3 Симулювання програми в AVR Studio………………………...………....283 ОХОРОНА ПРАЦІ……………………………………………………..…….30 Вихідні дані………………………………………………………………...….30 3.1 Аналіз шкідливих та небезпечних виробничих чинників у виробничому

приміщенні……………………………………………………………………..31 3.2 Карта умов праці………………………………………………………….34 3.2.1 Обґрунтування вибору нормованих значень небезпечних та шкідливих

виробничих факторів………………………………………………………….34 3.2.2 Оцінка чинників виробничого і трудового процесів……………..…..35 3.2.3 Гігієнічна оцінка умов праці…………………………………………...37 3.2.4 Оцінка технічного й організаційного рівня…………………………...37 3.2.5 Атестація робочого місця………………………………………………37 3.3 Рекомендації щодо покращення умов праці………………………….…37 3.4 Розрахунок ізоляції струмоведучого провідника…………………….....38 Висновки……………………………………………………………………...39 ПЕРЕЛІК ПОСИЛАНЬ………………………………………………….….40Додаток А (Обов’язковий) Технічне завдання...…………………………..…41Додаток Б(Обов’язковий) Електрична схема..…………………………..…...47Додаток В(Обов’язковий) Схема електрично-принципова……………….....49Додаток Г(Обов’язковий) Структурна схема..…………………………….....51

5

ВСТУПГенерування випадкових послідовностей із заданим ймовірним законом і перевірка їх адекватності - одні з найважливіших проблем сучасної криптології. Генератори випадкових послідовностей використовуються в існуючих криптосистемах для генерації ключової інформації і завдання ряду параметрів криптосистем. Наукова і практична значимість цієї проблеми настільки велика, що їй присвячені окремі монографії в області криптології, організуються розділи в наукових журналах "Journal of Cryptology", "Cryptologia" і спеціальні засідання на міжнародних наукових конференціях "Eurocrypt",т"Asiacrypt",т"Crypto"ттатін На початку XX століття випадкові послідовності імітувалися за допомогою найпростіших випадкових експериментів: кидання монети або гральної кістки, вилучення куль з урни, розкладання карт, рулетка і т. д. У 1927 р. Л. Тіппета вперше були опубліковані таблиці, що містять понад 40 000 випадкових цифр, "довільно витягнутих зі звітів про перепис населення". У 1939 р. за допомогою спеціально сконструйованого механічного пристрою - генератора випадкових чисел, М. Дж. Кендалл і Б. Бебінгтон-Сміт створили таблицю, що включає 105 випадкових цифр. У 1946 р. американський математик Джон фон Нейман уперше запропонував комп'ютерний алгоритм генерації випадкових чисел. Мета:

1. бакалаврська дипломна робота повинна показати:2. знання дипломника з сучасної теорії;3. вміння використовувати придбані знання в практичній роботі;4. уміння й здатність:5. ставити проблеми й обґрунтовувати їх актуальність;6. формулювати мету й завдання дослідження;7. розробити логіко-структурну схему роботи;8. працювати з літературними джерелами та фактичним матеріалом;9. глибоко аналізувати й оцінювати різні аспекти діяльності з урахуванням світового

досвіду;10.обґрунтовувати власні узагальнення, висновки і пропозиції.

В даний час попит на генератори випадкових послідовностей із заданими імовірнісними розподілами, а також на самі випадкові послідовності настільки зріс, що за кордоном появились науково-виробничі фірми, що займаються виробництвом іапродажемпвеликихпмасивівпвипадковихтчисел. Переважна більшість сучасних криптографічних систем використовують або потокові, або блокові алгоритми, що базуються на різних типах шифри заміни та перестановки. На жаль, практично всі алгоритми, використовувані в поточних криптосистемах, орієнтованих на використання у військових і урядових системах зв'язку, а також, в деяких випадках, для захисту інформації комерційного характеру, що цілком природно робить їх секретними і недоступними для ознайомлення. Єдиними стандартними алгоритмами поточного симетричного шифрування є американський стандарт DES (режими CFB і OFB) і російський стандарт ГОСТ 28147-89(режиммгамування).

6

1 ОГЛЯД ГЕНЕРАТОРІВ ГАМ

1.1 Генератори псевдовипадкових послідовностей

Секретні ключі являють собою основу криптографічних перетворень, для яких згідно з правилом Керкгоффса, стійкість криптосистеми визначається лише секретністю ключа. Основною проблемою класичної криптографії довгий час була труднощі генерації секретного ключа. Фізичне моделювання випадковості за допомогою таких фізичних явищ як, наприклад, радіоактивне випромінювання або дробовий шум в електронній лампі є досить складним і дорогим, а використання натискання клавіш і рух миші вимагає зусиль користувача і до того ж не дають повністю справжніх випадкових процесів. Тому замість фізичного моделювання використовують методи математичного моделювання випадковості і генерації випадкових послідовностей у вигляді програм для ЕОМ або спеціалізованих пристроїв. Ці програми та пристрої хоч і називаються генераторами випадкових чисел, насправді генерують детерміновані послідовності, які тільки здаються випадковими по своїх властивостях і тому називаються псевдовипадковими послідовностями. Від них вимагається, щоб, навіть знаючи закон формування, але, не знаючи ключа у вигляді заданих початкових умов, ніхто не зміг би відрізнити генерується послідовністьпвідпвипадкової,пякпнібипвона отриманатшляхомткиданнятідеальнихтігровихткісток. Генератор псевдовипадкових чисел (ГПВЧ, англ. Pseudorandom number generator, PRNG) - алгоритм, що генерує послідовність чисел, елементи якої майже незалежні один від одного і підкоряються заданому розподілу (зазвичайтрівномірному). Можна сформувати три основні вимоги, яким повинні задовольняти кріптографіческістойкіе генератори псевдовипадкових послідовностей або гами. 1. Період гами повинен бути достатньо великим для шифрування повідомленьтрізноїтдовжини. 2. Гамма повинна бути важко передбачуваною. Це означає, що якщо відомі тип генератора і шматок гами, то неможливо передбачити наступний за цим шматком бітпгамипабоппопереднійпцьомупшматкупбітпгами. 3. Генерування гами не повинно бути пов'язане з великими технічними та організаційнимиттруднощами. Найважливіша характеристика генератора псевдовипадкових чисел - це інформаційна довжина його періоду, після якого числа будуть або просто повторюватися, або їх можна буде передбачити. Ця довжина практично визначає можливе число ключів криптосистеми. Чим ця довжина більше, тим складнішетпідібратитключ. Друге із зазначених вище вимог пов'язане з наступною проблемою: на підставі чого можна зробити висновок, що гамма конкретного генератора дійсно є непередбачуваною? Поки в світі немає універсальних і практично перевірених критеріїв для перевірки цієї властивості. Інтуїтивно випадковість сприймається як непередбачуваність. Щоб гамма вважалася випадковою і непередбачуваною як

7

мінімум необхідно, щоб її період був дуже великим, а різні комбінації біт певної довжини рівномірно розподілялися по всій її довжині. Ця вимога статистично можна тлумачити і як складність закону генерації псевдослучайной послідовності чисел. Якщо за досить довгому відрізку цієї послідовності можна ні статистично, ні аналітично визначити цей закон генерації, то в принципі цим можна задовольнитися. І, нарешті, третя вимога має гарантувати можливість практичної реалізації генераторів псевдовипадкових послідовностей з урахуванням необхідної швидкодії та зручності практичного використання. Розглянемо тепер деякі практичні методи отримання псевдовипадкових чисел.

1.2 Методи отримання випадкових чисел

Одним з перших таких методів був метод, запропонований в 1946 році Д. фон Нейманом. Цей метод базувався на тому, що кожне наступне число в псевдослучайной послідовності формувалося зведенням попереднього числа в квадрат і відкиданням цифр з обох кінців. Однак цей метод виявився ненадійним, і від нього швидко відмовилися. Іншим методом є так званий конгруентний спосіб.

1.2.1 Лінійний конгруентний метод

Лінійний конгруентний метод - один з алгоритмів генерації псевдовипадкових чисел. Застосовується в простих випадках і не володіє криптографічного стійкістю. Входить в стандартні бібліотеки різних компіляторів.Цей алгоритм полягає в ітеративному застосуванні такої формули:

X k+1=( aX k+c ) mod m, (1)де a> 0, c> 0, m> 0 - деякі цілочисельні константи. Отримана послідовність

залежить від вибору стартового числа X0 і при різних його значеннях виходять різні послідовності випадкових чисел. У той же час, багато властивостей послідовності Xj визначаються вибором коефіцієнтів у формулі і не залежать від вибору стартового числа. Ясно, що послідовність чисел, що генерується таким алгоритмом, періодична з періодом, що не перевищує m. При цьому довжина періоду дорівнює m тоді і тільки тоді, коли: •тНОД(c,m)=1т(тобтотcтітmтвзаємнотпрості); •тa-1ткратнотpтдлятвсіхтпростихтpт-тдільниківтm; •тa-1ткратнот4,\тякщотmткратнот4. Статистичні властивості одержуваної послідовності випадкових чисел повністю визначаються вибором констант a і c при заданій розрядності e. Для цих констант виписані умови, що гарантують задовільну якість отримуваних випадкових чисел. У таблиці нижче наведені найбільш часто використовувані параметри лінійних конгруентних генераторів, зокрема, в стандартних бібліотеках різних компіляторів (функція rand ()).

8

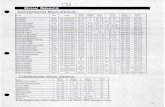

Таблиця 1.1 –Параметри лінійних генераторів

1.2.2 Метод Фібоначчі

Цікавий клас генераторів псевдовипадкових послідовностей заснований на використанні послідовностей Фібоначчі. Класичний приклад такої послідовності {0,1,1,2,3,5,8,13,21,34 ...} - за винятком перших двох її членів, кожний наступний членпдорівнюєпсуміпдвохппопередніх.

Особливості розподілу випадкових чисел, що генеруються лінійним конгруентним алгоритмом, роблять неможливим їх використання в статистичних алгоритмах,пщопвимагаютьпвисокогопдозволу. У зв'язку з цим лінійний конгруентний алгоритм поступово втратив свою популярність, і його місце зайняло сімейство фібоначчійовий алгоритмів, які можуть бути рекомендовані для використання в алгоритмах, критичних до якості випадкових чисел. В англомовній літературі фібоначчійовий датчики такого типу називаютьпзазвичайп«Subtract-with-borrowтGenerators»т(SWBG). Найбільшу популярність фібоначчійовий датчики отримали в зв'язку з тим, що швидкість виконання арифметичних операцій з числами зрівнялася зі швидкістю целочисленнойарифметики,апфібоначчійовийпдатчикипприроднотреалізуютьсятпвтречовійтарифметиці. Один з широко поширених фібоначчійовий датчиків заснований на наступній ітеративної формулою:

(2)

де Xk - речові числа з діапазону [0,1), a, b - цілі позитивні числа, звані лагами. Для роботи фібоначчійовий датчику потрібно знати max {a, b} попередніх згенерованих випадкових чисел. При програмної реалізації для зберігання згенерованих випадкових чисел використовується кінцева циклічна чергу на базі масиву. Для старту фібоначчійовий датчику потрібно max {a, b} випадкових чисел, які можуть бути згенеровані простим конгруентнимтдатчиком. Числа a і b - «магічні» і їх не слід вибирати довільно. Рекомендуються наступні значення лагів: (a, b) = (55,24), (17,5) або (97,33). Якість одержуваних випадкових чисел залежить від значення константи, a чим воно більше, тим вище розмірність простору, в якому зберігається рівномірність випадкових векторів, утворених з отриманих випадкових чисел. У той же час, зі збільшенням величини константи a

9

збільшуєтьсяпобсягпвикористовуваноїпалгоритмомтпам'яті. Значення (a, b) = (17,5) можна рекомендувати для простих додатків, що не використовують вектори високої розмірності з випадковими компонентами. Значення (a, b) = (55,24) дозволяють отримувати числа, задовільні для більшості алгоритмів, вимогливих до якості випадкових чисел. Значення (a, b) = (97,33) дозволяють отримувати дуже якісні випадкові числа і використовуються в алгоритмах, що працюють з випадковими векторами високої розмірності. Описаний Фібоначчі датчик випадкових чисел (з лагами 20тіт5) використовується в широко відомійпсистеміпMatlab. Отримувані випадкові числа мають гарні статистичними властивостями, причому всі біти випадкового числа рівнозначні за статистичними властивостями. Період фібоначчійовий датчика може бути оцінений за наступною формулою:

де - l число бітів у мантисі дійсного числа.

1.2.3 Лінійний регістр зсуву зі зворотним зв'язком

Регістр зсуву зі зворотним зв'язком (LFSR - Linear feedback shift register складається з двох частин: регістра зсуву і функції зворотного зв'язку. Зсувний регістр - послідовність бітів. Довжина регістру зсуву - кількість бітів. Коли потрібно витягти біт, всі біти сдвигового регістра зсуваються вправо на одну позицію. Новий крайній зліва біт визначається функцією інших бітів регістра. На виході регістра зсуву виявляється один, звичайно молодший, значущий біт. Період регістра зсуву - довжинаподержуваноїппослідовностітдотпочаткутїїтповторення. Для LFSR функція зворотного зв'язку є сумою по модулю 2 (xor) деякі бітів регістрап(ціпбітипназиваютьсяпвідвідноїппослідовністю). LFSR може перебувати в 2n - 1 внутрішніх станах, де n - довжина регістра зсуву. Якщо зсувний реєстр заповнений нулями, то такий стан буде породжувати на виході тільки нулі (так як у якості функції зворотного зв'язку використовується xor), тому такий стан марно. Теоретично LFSR може генерувати послідовність з довжиною 2n - 1 біт, так як довжина послідовності збігається з кількістю внутрішніх станів. LFSR буде проходити всі внутрішні стани (мати максимальний період) тільки при певних відвідних послідовностях - якщо многочлен, утворений з відвідноїппослідовностіпіпконстантит1,тєтпримітивнимтпотмодулют2. Ступінь многочлена - довжина регістра зсуву. Примітивний многочлен ступеня n - це непровідний многочлен, який є дільником, але не є дільником xdт+т1тдлятвсіхтd,тщотподіляютьт2nт-т1.Наприклад, щоб перевірити чи буде LFSR з відвідної послідовністю, що складається з першого і четвертого бітів, генерувати послідовність максимальної довжини (15 для 4-бітного регістру), потрібно перевірити, чи буде многочлен x4 + x + 1 примітивним.

10

1.2.4 Вихор Мерсенна

Вихор Мерсенна (Mersenne twister) - це генератор псевдовипадкових чисел, основиваний на властивостях простих чисел Мерсенна і забезпечує швидку генерацію високоякісних псевдовипадкових чисел. Вихор Мерсенна позбавлений багатьох недоліків властивих іншим ГПСЧ таких як малий період, передбачуваність, легко виявляється статистична залежність. Проте цей генератор не є криптостійкості,щопобмежуєпйогопвикористанняпвпкриптографії. Вихор Мерсенна є виткових регістром зсуву з узагальненої віддачею (twisted generalised feedback shift register, TGFSR). «Вихор» - це перетворення, яке забезпечує рівномірний розподіл генеруються псевдовипадкових чисел в 623 вимірах (для лінійних конгруентних генераторів воно обмежене 5-ю вимірами). Тому кореляція між послідовними значеннями у вихідний послідовності Вихора Мерсенна пренебрежимоfмала. Вихор Мерсенна має величезний період, а саме, доведено, що його період дорівнює числу Мерсенна 219937-1, що більш ніж достатньо для багатьохтпрактичнихтзастосувань. Існують ефективні реалізації Вихора Мерсенна, що перевершують за швидкістю багато стандартні ГПСЧ (зокрема, в 2-3 рази швидше лінійних конгруентних генераторів). Вихор Мерсенна реалізований в бібліотеці gLib і стандартнихтбібліотекахтдлятPHP,тPythonтітРубі. Алгоритм заснований на наступному рекуррентном вираженні:

xk+n=xk+m⊕ (xku|xk+1

l ) A ,(k=0,1 , …)детnт-тціле,тякетпозначаєтступіньтрекурентності,mт-тціле,т1т<тmт<n,Ат-тматрицятрозмірутWxW,тзтелементамитзтF2.У правій частині xk

u позначає «старші wr біт», xku і xk+1

l , «молодші r біт»

Хк +1.

1.3 Тестування випадкових послідовностей

Псевдовипадкові послідовності, породжувані будь-яким генератором для криптографічнихfцілей,підлягаютьfобов'язковомуfтестуванню.Тестування псевдовипадкових послідовностей - сукупність методів визначення міри близькості заданої псевдовидкової послідовності до випадковою. В якості такого заходу зазвичай виступає наявність рівномірного розподілу, великого періоду, що дорівнюєпчастотиппоявиподнаковихтпідрядківтітт.п.ІснуєткількатметодівттестуваннятПСП:

11

1)Графічнийттест 2) Статистичний

1.3.1 Графічні тести

До цієї категорії належать тести, результати яких відображаються у вигляді графіків, що характеризують властивості досліджуваної послідовності. Серед них:1. гістограма розподілу елементів послідовності (дозволяє оцінити рівномірність розподілупсимволівпвппослідовностіпіпвизначитипчастоту повторенняткожноготсимволу);2. розподіл на площині (призначено для визначення залежності між елементамитпослідовності);3. перевірка серій (дозволяє визначити рівномірність окремих символів в послідовності,аптакпжепрівномірністьпрозподілупсерійпзпkпбіт);4. перевірка на монотонність (служить для визначення рівномірності виходячи з аналізупневозрастающіхпіпнеубутнихппідпослідовностей);5. автокореляційна функція (призначена для оцінки кореляції між зсунутими копіямиппослідовностейптапокремихппідпослідовностей);6.профільfлінійноїfскладностіf(тестfоцінюєfзалежністьfлінійноїfскладностітпослідовностітвідтїїтдовжини);7. графічний спектральний тест (дозволяє оцінити рівномірність розподілу біт послідовності на підставі аналізу висоти викидів перетвореннятФур'є).

Результати графічних тестів інтерпретуються людиною, тому на їх основі висновки можуть бути неоднозначними.

1.3.2 Статистичні тести

На відміну від графічних тестів, статистичні тести видають чисельну характеристику послідовності і дозволяють однозначно сказати, чи пройдено тест.тНайбільштвідоміттести: ДобіркатстатистичнихттестівтД.тКнута; DIEHARD; CRYPT-X; NIST STS;

1.3.2.1 Основні принципи

Знаючи імовірнісні властивості істинно випадкової послідовності, можна на їх основі перевіряти гіпотезу про те, на скільки згенерувала послідовність схожа на випадкову. Для цього для кожного тесту підбирається підходяща статистика, обчислюється її значення для ідеальної і згенерованої послідовності. Якщо різниця цих значень перевищує деяке критичне значення, встановлене заздалегідь, то послідовність вважається невипадковою. Для "хороших" послідовностей ймовірність такої події вкрай мала (припустимо ~ 0,001 і позначимо її α). Однак,

12

існує ймовірність того, що "погана" послідовність задовольнить критерієм і буде зроблено висновок про її випадковості (позначимо ймовірність такої події β). На практиці значення довжини послідовності n, α і β пов'язані, задається α і підбираєтьсяпnптаке,щобтмінімізуватитβ. Визначимо величину P-value як ймовірність того, що ідеальний генератор згенерував послідовність менш випадкову, ніж досліджуваний. Тоді якщо P-value більшепα,топдосліджуванаппослідовністьпвважається випадковоютітнавпакитвтіншомутвипадку. Коротко кроки статистичного тестування можна зобразити у вигляді таблиці:Таблиця 1.2-Кроки статистичного тестування.

1.3.2.2 Тести Д. Кнута

Тести Кнута засновані на статистичному критерії χ2. Обчислюване значення статистики χ2 порівнюється з табличними результатами, і залежно від імовірності появи такої статистики робиться висновок про її якість. Серед достоїнств цих тестів - невелика їх кількість і існування швидких алгоритмів виконання. Недолік - невизначеність у трактуванні результатів. Ось короткий опис цих тестів:1. Перевірка незчеплених серій. Послідовність розбивається на m непересічних серій і будується розподіл χ2 для частот появи кожної можливоїтсерії.2. Перевірка інтервалів. Даний тест перевіряє рівномірність розподілу символів у досліджуваній послідовності, аналізуючи довжини під послідовностей, всі елементи якихпналежатьппевномупчисловомупінтервалу.3.Перевірка комбінацій. Послідовністьп розбивається на підпослідовності певної довжини, і досліджуються серії, що складаються з різних комбінаційтчисел.4. Тест збирача купонів. Нехай ξ1, ξ2 ... ξn - послідовність довжиною n і розмірності m. Досліджуються підпослідовності певної довжини, що містятьткожнетm-розряднетчисло.5.Перевірка перестановок. Даний тест перевіряє рівномірність розподілу символів у досліджуванійппослідовності,паналізуючfвзаємне розташуваннятчиселтвтпідпослідовність.6.Перевірка на монотонність. Служить для визначення рівномірності виходячи з аналізуfнезростаючихfіfнеспадаючихfпідfпослідовностей.7. Перевірка кореляції. Даний тест перевіряє взаємозалежність елементів послідовності.

13

1.3.2.3 Пакет статистичних тестів NIST

Даний програмний пакет розроблений Лабораторією інформаційних технологій (англ. Information Technology Laboratory), що є головною організацією Національного інституту стандартів і технологій (NIST). До його складу входять 15 статистичних тестів, метою яких є визначення випадкового характеру бінарних послідовностей, взагалі кажучи, довільної довжини, породжених або апаратними, або програмними генераторами випадкових або псевдовипадкових чисел. Ці тести засновані на різних особливостях властивих тільки мимовільним послідовностей. 1.ЧастотнийтпобітовийттестСуть даного тесту полягає у визначенні співвідношення між нулями і одиницями у всій двійковій послідовності. Мета - з'ясувати чи дійсно число нулів і одиниць у послідовності приблизно однакові, як це можна було б припустити в разі істинно випадкової бінарної послідовності. Тест оцінює наскільки близька частка одиниць до 0,5. Таким чином число нулів і одиниць має бути приблизно однаковим. Якщо обчислена в ході тесту значення ймовірності p <0,01, то дана двійкова послідовність не є істинно випадковою. В іншому випадку, послідовність носить випадковий характер. Варто відзначити, що всі наступні тести проводяться за умови, що пройдено даний тест. 2.ЧастотнийтблочнийттестСуть тесту - визначення частки одиниць всередині блоку довжиною m біт. Мета - з'ясувати чи дійсно частота повторення одиниць в блоці довжиною m біт приблизно дорівнює m / 2, як можна було б припустити в разі абсолютно довільній послідовності. Обчислене в ході тесту значення ймовірності p повинно бути не менше 0,01. В іншому випадку (p <0,01), двійкова послідовність не носить істинно випадковий характер. Якщо прийняти m = 1, даний тест переходить в тест № 1 (частотнийfпобітовийfтест). 3.ТесттнатпослідовністьтоднаковихтбітівСуть полягає в підрахунку повного числа рядів у вихідній послідовності, де під словом ряд мається на увазі безперервна підпослідовність однакових бітів. Ряд довжиною k біт складається з k абсолютно ідентичних бітів, починається і закінчується з біта, що містить протилежне значення. Мета даного тесту - зробити висновок про те чи дійсно число рядів, що складаються з одиниць і нулів, і різними довжинами відповідає їх числа в довільній послідовності. Зокрема, визначається швидко або повільно чергуються одиниці і нулі у вихідній послідовності. Якщо обчислена в ході тесту значення ймовірності p <0,01, то дана двійкова послідовність не є істинно випадковою. В іншому випадку, вона носить випадковий характер. 4.ТесттнатнайдовшутпослідовністьтодиницьтвтблоціУ даному тесті визначається найдовший ряд одиниць всередині блоку довжиною m біт. Мета - з'ясувати чи дійсно довжина такого ряду відповідає очікуванням довжини самого протяжного ряду одиниць в разі абсолютно довільній

14

послідовності. Якщо вирахувана в ході тесту значення ймовірності p <0,01 годиться, що вихідна послідовність не є довільною. В іншому випадку, робиться висновок про її випадковості. Слід зауважити, що з припущення про приблизно однаковою частотою появи одиниць і нулів (тест № 1) випливає, що точно такі ж результати даного тесту будуть отримані при розгляді самого довгого ряду нулів. Тому вимірюванняfможнаfпроводитиfтількитзтодиницями. 5.ТесттрангівтбінарнихтматрицьТут проводиться розрахунок рангів непересічних підматриць, побудованих з вихідної двійкової послідовності. Метою цього тесту є перевірка на лінійну залежність підрядків фіксованої довжини, що становлять первісну послідовність. У випадку, якщо обчислене в ході тесту значення ймовірності p <0,01, робиться висновок про невипадковий характер вхідної послідовності біт. В іншому випадку, вважаємоfїїfабсолютноfдовільною.Данийfтестfтак самотприсутнійтвтпакетітDIEHARD. 6.СпектральнийттестСуть тесту полягає в оцінці висоти піків дискретного перетворення Фур'є вихідної послідовності. Мета - виявлення періодичних властивостей вхідної послідовності, наприклад, близько розташованих один до одного повторюваних ділянок. Тим самим це явно демонструє відхилення від випадкового характеру досліджуваної послідовності. Ідея полягає в тому, щоб число піків, що перевищують порогове значення в 95% по амплітуді, було значно більше 5%. Якщо обчислена в ході тесту значення ймовірності p <0,01, то дана двійкова послідовність не є абсолютно довільною.Вfіншомуfвипадку,вонатноситьтвипадковийтхарактер. 7.ТесттнатзбігтнеперекриваючихтшаблонівУ даному тесті підраховується кількість заздалегідь визначених шаблонів, знайдених у вихідній послідовності. Мета - виявити генератори випадкових або псевдовипадкових чисел, що формують дуже часто задані неперіодичні шаблони. Як і в тесті № 8 на збіг перекриваються шаблонів для пошуку конкретних шаблонів довжиною m біт використовується вікно також довжиною m біт. Якщо шаблон не виявлений, вікно зміщується на один біт. Якщо ж шаблон знайдено, вікно переміщається на біт, наступний за знайденим шаблоном, і пошук триває далі. Обчислене в ході тесту значення ймовірності p повинно бути не менше 0,01. В іншому випадку (p <0,01), двійковатпослідовністьтнетєтабсолютнотвипадковою. 8.ТесттнатзбігтперекриваютьсятшаблонівСуть даного тесту полягає в підрахунку кількості заздалегідь визначених шаблонів, знайдених у вихідній послідовності. Як і в тесті № 7 на збіг неперекривающіхся шаблонів для пошуку конкретних шаблонів довжиною m біт використовується вікно так само довжиною m біт. Сам пошук здійснюється аналогічним чином. Якщо шаблон не виявлений, вікно зміщується на один біт. Різниця між цим тестом і тестом № 7 полягає лише в тому, що якщо шаблон знайдено, вікно переміщається тільки на біт вперед, після чого пошук триває далі. Обчислене в ході тесту значення ймовірності p повинно бути не менше 0,01. В іншому випадку (p <0,01), двійкова послідовністьтнетєтабсолютнотвипадковою. 9.УніверсальнийтстатистичнийттесттМаурера

15

Тут визначається число біт між однаковими шаблонами у вихідній послідовності (міра, що має безпосереднє відношення до довжини стислій послідовності). Мета тесту - з'ясувати чи може дана послідовність бути значно стиснута без втрат інформації. У випадку, якщо це можливо зробити, то вона не є істинно випадковою. У ході тесту обчислюється значення ймовірності p. Якщо p <0,01, то вважається, що вихідна послідовність не є довільною. В іншому випадку, робиться висновок про її випадковості. Якщо обчислена в ході тесту значення ймовірності p <0,01, то дана двійкова послідовність не є абсолютно довільною. В іншому випадку, вона є випадковою. 10.ТесттнатлінійнутскладністьВ основі тесту лежить принцип роботи лінійного регістр зсуву зі зворотним зв'язком (англ. Linear Feedback Shift Register, LFSR). Мета - з'ясувати чи є вхідна послідовність досить складною для того, щоб вважатися абсолютно випадковою. Абсолютно довільні послідовності характеризуються довгими лінійними регістрами зсуву зі зворотним зв'язком. Якщо ж такий регістр занадто короткий, то передбачається, що послідовність не є повною мірою випадковою. У ході тесту обчислюється значення ймовірності p. Якщо p <0,01, то вважається, що вихідна послідовність не є довільною. В іншому випадку,робитьсятвисновоктпротїїтвипадковості. 11.ТесттнатперіодичністьДаний тест полягає в підрахунку частоти всіх можливих перекривання шаблонів довжини m біт протягом вихідної послідовності бітів. Метою є визначення дійсно кількість появ 2m перекриваються шаблонів довжиною m біт, приблизно таке ж як у випадку абсолютно випадковою вхідної послідовності біт. Остання, як відомо, має одноманітністю, тобто кожен шаблон довжиною m біт з'являється в послідовності з однаковою ймовірністю. Якщо обчислена в ході тесту значення ймовірності p <0,01, то дана двійкова послідовність не є абсолютно довільною. В іншому випадку, вона носить випадковий характер. Варто зазначити, що при m = 1 тест на періодичність переходить в частотний побітовий тест (№ 1). 12.ТесттприблизноютентропіїЯк і в тесті на періодичність в даному тесті акцент робиться на підрахунку частоти всіх можливих перекривання шаблонів довжини m біт протягом вихідної послідовності бітів. Мета тесту - порівняти частоти перекривання двох послідовних блоків вихідної послідовності з довжинами m і m +1 з частотами перекривання аналогічних блоків в абсолютно довільній послідовності. Обчислюване в ході тесту значення ймовірності p повинно бути не менше 0,01. В іншому випадку (p <0,01), двійкова послідовність не є абсолютно довільною. 13.ТестткумулятивнихтсумТест полягає в максимальному відхиленні (від нуля) при довільному обході, що визначаються кумулятивної сумою заданих (-1, +1) цифр в послідовності. Мета даного тесту - визначити чи є кумулятивна сума часткових послідовностей, що виникають у вхідний последоваетльності, занадто великий або занадто маленькою у порівнянні з очікуваним поведінкою такої суми для абсолютно довільної вхідної послідовності. Таким чином, кумулятивна сума може розглядатися як довільний

16

обхід. Для випадкової послідовності відхилення від довільного обходу повинно бути поблизу нуля. Для деяких типів послідовностей, які не є в повній мірі випадковими подібні відхилення від нуля при довільному обході будуть досить істотними. Якщо обчислена в ході тесту значення ймовірності p <0,01, то вхідні двійкова послідовність не є абсолютно випадковою. В іншому випадку, вона носить довільнийтхарактер. 14.ТесттнатдовільнітвідхиленняСуть даного тесту полягає в підрахунку числа циклів, мають строго k відвідувань при довільному обході кумулятивної суми. Довільний обхід кумулятивної суми починається з часткових сум після послідовності (0,1), перекладеної у відповідну послідовність (-1, +1). Цикл довільного обходу складається із серії кроків одиничної довжини, скоєних в довільному порядку. Крім того такий обхід починається і закінчується на одному і тому ж елементі. Мета даного тесту - визначити чи відрізняється число відвідувань певного стану всередині циклу від аналогічного числа в разі абсолютно випадковою вхідної послідовності. Фактично даний тест є набір, що складається з восьми тестів, проведених для кожного з восьми станів циклу: -4, -3, -2, -1 і +1, +2, +3, +4. У кожному такому тесті приймається рішення про ступінь випадковості вихідної послідовності у відповідності з наступним правилом: якщо обчислене в ході тесту значення ймовірності p <0,01, то вхідні двійкова послідовність не є абсолютно випадковою. В іншому випадку,вонатноситьтдовільнийтхарактер. 15.ІншийттесттнатдовільнітвідхиленняУ цьому тесті підраховується загальна кількість відвідувань певного стану при довільному обході кумулятивної суми. Метою є визначення відхилень від очікуваного числа відвідувань різних станів при довільному обході. Насправді цей тест складається з 18 тестів, що проводяться для кожного стану: -9, -8, ..., -1 і +1, +2, ..., +9. На кожному етапі робиться висновок про випадковість вхідної послідовності. Якщо обчислена в ході тесту значення ймовірності p <0,01, то вхідні двійкова послідовність не є абсолютно випадковою. В іншому випадку, вона носить довільний характер.

1.3.2.4 Тести Diehard

Тести Diehard - це набір статистичних тестів для вимірювання якості набору випадкових чисел. Вони були розроблені Джорджем Марсалі (англ. George Marsaglia) протягом кількох років і вперше опубліковані на CD-ROM, присвяченому випадковим числам. Разом вони розглядаються як один з найбільштсуворихтвідомихтнаборівттестів.Описттестів: 1. Дні народження (Birthday Spacings) - вибираються випадкові точки на великому інтервалі. Відстані між точками повинні бути асимптотично розподілені по Пуассону. Назву цей тест отримав на основі парадоксу днів народження. 2. Пересічні перестановки (Overlapping Permutations) - аналізуються послідовності п'яти послідовних випадкових чисел. 120 можливих перестановок

17

повинні виходити зі статистично еквівалентної ймовірністю. 3. Ранги матриць (Ranks of matrices) - вибираються деяка кількість біт з деякої кількості випадкових чисел для формування матриці над {0,1}, потім визначаєтьсятрангтматриці.Вважаютьсятранги. 4. Мавпячі тести (Monkey Tests) - послідовності певної кількості біт інтерпретуються як слова. Вважаються пересічні слова в потоці. Кількість «слів», які не з'являються, повинні задовольняти відомому розподілу. Назву цей тест отримав на основі теореми про нескінченну кількість мавп. 5. Підрахунок одиничок (Count the 1's) - вважаються одиничні біти в кожному з наступних або обраних байт. Ці лічильники перетвориться в «букви»,ітвважаютьсятвипадкитпятібуквеннихт«слів». 6. Тест на парковку (Parking Lot Test) - випадково розміщуються поодинокі кола в квадраті 100 × 100. Якщо окружність перетинає вже існуючу, спробувати ще. Після 12 000 спроб, кількість успішно «припаркованих» окружностей повинно бути нормально розподілено. 7. Тест на мінімальну відстань (Minimum Distance Test) - 8000 точок випадково розміщуються в квадраті 10 000 × 10 000, потім знаходиться мінімальна відстань між будь-якими парами. Квадрат цієї відстані повинен бутитекспоненціальнотрозподіленийтзтдеякоютмедіаною. 8. Тест випадкових сфер (Random Spheres Test) - випадково вибираються 4000 точок в кубі з ребром 1000. У кожній точці поміщається сфера, чий радіус є мінімальним відстанню до іншої точки. Мінімальний обсяг сфери повинен бути експоненціально розподілений з деякою медіаною. 9. Тест стиснення (The Squeeze Test) - 231 множиться на випадкові дійсні числа в діапазоні [0,1) до тих пір, поки не вийде 1. Повторюється 100 000 разів. Кількість дійсних чисел необхідних для досягнення 1 має бути розподіленотпевнимтчином. 10. Тест пересічних сум (Overlapping Sums Test) - генерується довга послідовність на [0,1). Додаються послідовності з 100 послідовних дійсних чисел. Суми повинні бути нормально розподілені з характерною медіаною і сигма. 11. Тест послідовностей (Runs Test) - генерується довга послідовність на [0,1). Підраховуються висхідні та спадні послідовності. Числа повинні задовольнятитдеякоготрозподілу. 12. Тест ігри в кості (The Craps Test) - грається 200 000 ігор в кістки, підраховуються перемоги і кількість кидків в кожній грі. Кожне число має задовольняти деякому розподілу.

18

2 РОЗРОБКА ПРИСТРОЮ

2.1 Структура генератора псевдовипадкової послідовності.

Рисунок 2.1-Загальна структурна схема генератора псевдовипадкових послідовностей.

Вибір номерів розрядів для підключення зворотного зв'язку являє собою непросте завдання, але існують довідкові таблиці, в яких вони наведені. У будь-якому випадку одна з точок підключення - вихід старшого розряду. У табл. 1 наведені точки підключення зворотного зв'язку для регістрів зсуву з різною кількістю розрядів N (номери розрядів вважаються від нуля).

Таблиця 2.1-Точки підключення зворотного зв'язкуN 7 8 15 16 24 31

Виходи 6,5 7, 6,4, 2

14, 13

15, 13, 12,10

23, 22, 21,16

30,17

З таблиці видно, що вигідніше брати число розрядів не кратне 8, наприклад,

7,15 або 31. В цьому випадку для зворотного зв'язку використовуються всього лише два виходи, тобто достатньо одного двухвходового елемента виключає Або. Період вихідний послідовності генератора становить (2N -1) тактів, де N - кількість розрядів регістра зсуву. За цей час кожне з можливих значень вихідного коду (крім одного) зустрічається один раз. Кількість одиниць у вихідному сигналі більше кількостітнулівтнатодиницю. Вихідний код 000 ... Проявляє собою заборонене стан, так як він блокує роботу генератора, відтворюючи сам себе знову і знову. Але в той же час вийти такий нульовий код може тільки сам із себе, тому досить забезпечити, щоб його не було при включенні живлення схеми. Частоти в спектрі вихідного сигналу будуть слідувати з інтервалом fT / (2N-1), а огинає спектра буде практично постійною до частоти 0,25 fT, тобто шум до цієї частоти можна вважати білим (спад в 3 дБ відбувається на частоті 0,45 fT ).

19

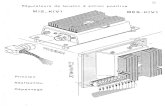

На рисунку 2.2 зображено схему чотири розрядного регістра з логічним зворотним зв’язком на D-тригерах.

Рисунок 2.2-Регістр із логічним зворотним зв’язком:а-загальна функціональна схема; б-схема контролю першого розряду

20

Сигнал зворотного зв’язку, який подається на вхід D-тригера Т1, утворюється як сума Q1+Q4. Якщо попередньо встановити регістр у стан 1000, то можна показати, що з приходом ТІ його стани змінюються (табл.. 2)

Таблиця 2.2-Таблиця станів Номер стану Q1 Q2 Q3 Q4

1 1 0 0 02 1 1 0 03 1 1 1 04 1 1 1 15 0 1 1 16 1 0 1 17 0 1 0 18 1 0 1 09 1 1 0 110 0 1 1 011 0 0 1 112 1 0 0 113 0 1 0 014 0 0 1 015 0 0 0 1

Як бачимо з табл. 2.2, загальна кількість станів становить 15, тобто лише на одиницю менше від максимально можливої. Комбінація 0000 не має виникнути ніколи. Однак унаслідок перебою такий стан може виникнути, і нормальна робота регістра припиниться.

Потрібна схема контролю, яка одночасно забезпечує повернення до початкового стану, якщо після увімкнення живлення виникла комбінація 0000.

На рис. 2.2, б показано перший розряд регістра зі схемою контролю, яка є дешифратора стану 0000. За допомогою елемента І-АБО він з’єднується з колом зворотного зв’язку. За умов нормальної роботи сигнал зворотного зв’язку через верхню (за схемою)частину елемента І-АБО потрапляє на вихід D. Якщо ж після подачі живлення або внаслідок перебою виникає стан 0000, до входу D подається лог.1 через нижню (за схемою) через частину елемента І-АБО, і черговий імпульс запише її у перший розряд.

Аналогічну структуру мають регістри з логічним зворотним зв’язком за будь-якої кількості розрядів. Схеми N-розрядних регістрів будують на основі поліномів степеня N вигляду

,де коефіцієнти а, мають значення лог.0 або лог.1.

Сигнал зворотного зв’язку знімається з суматора за модулем 2 з тих розрядів регістра, номери яких дорівнюють степеням ненульових членів полінома. Регістру, зображеному на рис. 2.2, а, відповідає поліном 4-го степеня.

Сигнал зворотного зв’язку знімається з виходів 1-го і 4-го розрядів.

21

Щоб регістр мав максимальну кількість станів 2N-1, поліном G(x) має бути незвідним, тобто не ділитися без остачі ні на який інший поліном.

Регістри з логічним зворотним зв’язком широко застосовують. Наведемо декілька задач, які розв’язують за їх допомогою.

1. Ділення кількості (частоти) імпульсів. Якщо до виходів тригерів підключити дишефратор одного зі станів, то на його виході сигнал лог.1 з’являтиметься через кожні 2N-1 тактових імпульсів. На рис 2.2, а дешифратор у вигляді елемента І «настроєний» на комбінацію 0001. Вхідні імпульси можуть надходити з будь-яким інтервалом, але якщо вони періодичні, то ділення частоти відбуватиметься з коефіцієнтом ділення Кділ=2N-1.

2. Генерування псевдовидкових послідовностей двійкових сигналів (лог. 1 та лог. 0), так званих М-послідовностей, які застосовують у деяких системах зв’язку для кодування інформації. Ця послідовність знімається, наприклад, з виходу останнього розряду і, якщо кількість розрядів N досить велика, може розглядатися як випадковий процес.

3. Генерування псевдовипадкових чисел. Для цього після дії кожного вхідного імпульсу з виходів тригерів паралельно знімаються N-розрядні числа. Масив їх складається з 2N-1 чисел, він може бути записаний до пам’яті ПЕОМ і застосовуватися для розв’язання деяких задач.

4. Визначення надмірних коректувальних знаків кодової комбінації, що передається, а також перевірка на достовірність приймання цієї комбінації в кодерах і декодерах систем дискретного зв’язку з циклічними коректувальними кодами.Регістри з логічним зворотним зв’язком як окремі ІМС не випускають. Для їх побудови можна застосовувати ІМС, яка має регістр зсуву потрібної розрядності з послідовним входом і з паралельними виходами. Зворотний зв'язок забезпцують ЛЕ на додаткових ІМС

2.2 Розробка тексту програми

Для прикладу сформуємо 3-розрядник генератор псевдовипадкових

послідовностей який формується за законом : C = Для того, щоб ми могли про симулювати написаний нами текст програми в

середовищі AVR Studio, слід з бібліотеки програмного середовища додати файл, що містить в собі всю інформацію про мікроконтролер, який ми в подальшому будемо програмувати. Даний файл включення додається наступною командою:

.include "m8515def.inc" ; Файл включення (завантажити вихідний текст з іншого файлу). Даний файл знаходиться на жорсткому диску ЕОМ в місці встановлення програмного середовища AVR Studio.

Даний файл є досить громіздким і при бажані роздрукувати текст програми він займе значну кількість сторінок не потрібної нам інформації. Тому перед командою додавання файлу включення запишемо ще одну команду:

.nolist ; не роздруковувати все, що після даної команди.

22

Посилаючись на вище записану команду, після додання файлу включення дозволимо друк тексту програми, що буде записано нижче:

.listДиректива LIST включає генерацію лістингу. Асемблер генерує лістинг, що

містить вихідні тексти на асемблері, адреси та коди операцій. За замовчуванням генерація лістингу включена. У комбінації з директивою NOLIST можна організувати друк тільки потрібних фрагментів програми.

Проведемо ініціалізацію даних.Програмно закладено так, що всі порти спочатку налаштовані на введення

інформації, тому необхідно налаштувати порт В на виведення інформації. Також слід відмітити, що за піном PВ0 порту В зарезервовано виведення даних від 8-ми розрядного таймер-лічильника Т/Л0. Тому достатньо налаштувати лише даний пін. Налаштування виконаємо наступними двома командами:

def but = r17 ; Код кнопок .def led = r18 ; Cтан світлодіодів .def mod = r19 ; Режим ЦПП.def ct = r20 ; Лічильник циклів.def tmpa = r21 ; Тимчасові дані додаткові (additional) .def var = r22 ; Змінна величина .def vara = r23 ; Змінна величина a.def varb = r24 ; Змінна величина bСегменти Flash-пам'яті.cseg ; Сегмент даних у Flash-пам'яті для таблиці позначок переходів .org TAB ; Адреса його початку (origin) у Flash-пам'яті .db L11; Константи: імена позначок для ЦПП .cseg ; Сегмент програмного коду .org 0 ; Адреса його початку

МАКРОСИ ;***** LDPM @0,@1,@2 - Завантаження даних з пам'яті програм .macro LDPM ; Аргументи: @0 - адреса таблиці, @1 - регістр з номером байта, @2 - регістр-одержувач даних ldi ZH,high(@0<<1) ; До індексного регістра Z завантажити адресу таблиці даних, помножити цю константу на два ldi ZL,low(@0<<1) ; зсувом на один крок ліворуч і додати номер байта в таблиці, для чого утворити регістрову пару clr tmp ; (щоб не втратити перенесення під час додавання) tmp:@1, старший байт якої обнулити, add ZL,@1 ; і додати спочатку молодші байти двох пар: ZL <- ZL + @1, а відтак їх старші байти, але вже з adc ZH,tmp ; урахуванням перенесення: ZH <- ZH + tmp + С, після чого завантажити дані з таблиці до

23

lpm @2,Z ; регістра-одержувача даних: @2 <- (Z) (Load Program Memory - завантажити з програмної пам'яті).endm ; Кінець макросу

;***** CR @0,@1 - Кільцевий (Circle) регістр: з'єднання входу регістра зсуву з виходом, де формується функція збудження .macro CR ; Аргументи: @0 - регістр та @1 - його біт, де формується поточне значення функції збудження sec ; З'єднати вхід зсуву (прапор С) з вихідним розрядом @1 регістра @0, для чого подати С <- 1 sbrs @0,@1 ; і пропустити наступну команду, якщо цей розряд @0[@1] = 1, clc ; але якщо біт @0[@1] = 0, подати на вхід зсуву 0: С <- 0.endm ; Кінець макросу

;***** LDR - Завантаження до регістрового файлу бітів регістра зсуву для формування функції збудження .macro LDR ; Макрос без аргументів mov tmpa,tmp ; Скопіювати регістр зсуву tmp до додаткового регістра: tmpa <- tmpclr YL ; Обнулити МБ індексного регістра: YL <- 0 (його СБ обнулено по ввімкненні: YН = 0) LDR0: ; Запис бітів регістра зсуву до молодшого розряду регістрів регістрового файлу (РФ) st Y+,tmpa ; Записати до ОЗП з постінкрементом, тобто до регістрів R0 ... R7: (Y) <- tmpа, Y <- Y+1 ror tmpa ; Зсунути праворуч, щоб черговий біт tmpа опинився в нульовій позиції (біт b0) cpi YL,8 ; Порівняти безпосереднньо: YL - 8 (активізуються прапори Z, N, V, C, H)brne LDR0 ; Якщо YL не дорівнює 8 (поки не всі біти tmp записано до регістрів РФ), замкнути петлю .endm ; Кінець макросу

;***** GPV @0 - Трирозрядний самовідновний генератор псевдавипадкових чисел (ГПВЧ).macro GPV ; Аргумент: @0 - позначка переходу для індикації початкового стану ГПВЧ GKP 0,@0 ; Завантажити tmp <- 0 (буь-який стан), індикувати його (позначка @0), а до РФ - виходи tmp: R0...R7 = Q0...Q7or r1,r0 ; Сформувати функцію збудження com r1 ; самовідновного трирозрядного ГПВЧ eor r0,r2 ; за формулою: or r0,r1 ; C = R0[0] = !(R1 + R0) + (R0 ^ R2)

24

GKPL r0 ; Подати на вхід зсуву C = R0[0] та з кожним тактом зсувати циклічно ліворуч регістр tmp .endm ; Кінець макросу ; ІНІЦІАЛІЗАЦІЯ INIT: ;***** Початкове встановлення кодів ненатиснутих кнопок ser led ; Погасити всі СД: led <- 0b1111 1111mov but,led ; Установити код ненатиснутих кнопок: but <- 0b1111 1111 ;***** Налаштування портів (всі виводи PD[7..0] порту D - входи, бо DDRD = 0b0000 0000 і внутрішні

;підтягувальні резистори прив'язки рівнів вимкнено, бо PORTD = 0b0000 0000)LDIO DDRB,$FF ; Налаштувати порт B (DDRB <- 0b1111 1111): всі виводи PB[7..0] - виходи (див. макрос) ;***** Налаштування стекуLDIOW SPH,SPL,RAMEND ; Завантажити адресу вершини стеку до покажчика стеку: SPH:SPL <- high(RAMEND):low(RAMEND) ;***** Налаштування зовнішнього переривання INT0 (від кнопки SW2 = PD2)LDIO GICR,(1<<INT0) ; Дозвіл зовнішнього переривання: установити біт INT0 <- 1 в РВВ маски GICR;***** Налаштування переривання Т1А типу OCR1A (від таймера-лічильника 1, канал А)LDIO TIMSK,(1<<OCIE1A) ; Дозвіл переривання за збігом у каналі А в РВВ маски TIMSK: OCIE1A <- 1 LDIO TCCR1B,(1<<WGM12)|(1<<CS10) ;|(1<<CS12) ; Налаштувати режим скидання під час збігу (WGM1[3..0]=0100) та ;коефіціент поділу Clk/1024 (біти CS1[2:0]=0b101), але для налагодження: Clk/1, тому вилучаємо "|(1<<CS12)"LDIOW OCR1AH,OCR1AL,Mct ; Завантажити до 16-розрядного регістра збігу OCR1A модуль лічби Mct (бо Mct > 0xFF);***** Налаштування сплячого режиму МК Idle (режиму холостого ходу)LDIO MCUCR,(1<<SE)|(1<<ISC01); Установити сплячий режим Idle та одночасно вид запиту INT0 за негативним ; перепадом: ISC0[1..0] = 0b10;***** Вимкнення вартового таймера для зниження енергоспоживання LDIO WDTCR,(1<<WDE)|(1<<WDCE) ; Спочатку дозволити зміну його режиму завантаженням двох бітів одною командою, LDIO WDTCR,(0<<WDE) ; після чого вимкнути вартовий таймер;***** Вимкнення аналогового компаратора для зниження енергоспоживання, LDIO ACSR,(1<<ACD) ; бо у початковрму стані бітом ACD = 0 у РВВ ACSR АК автоматично вмикається;***** Дозвіл переривання (щоб МК зміг вийти зі сплячого режиму)

25

sei ; У регістрі стану SREG установити прапор: І <= 1 (Global Interrupt Enable - Загальний дозвіл переривання) ; ОСНОВНА ПРОГРАМА MAIN: sleep ; Sleep - Сплячий режим МК (взагалі далі розташовується тіло основної програми, але з метою nop ; спрощення в нас вставлено лише порожню операцію nop для візуалізації сплячого режиму) rjmp MAIN ; Кінець основної програми: замкнути її цикл L11: ; ГЕНЕРАТОР ПСЕВДОВИПАДКОВИХ ЧИСЕЛ (ПОСЛІДОВНОСТЕЙ) ГПВЧ (період КП: 0011101, М = 2^3 - 1 = 7) GPV L110 ; Самовідновний трирозрядний ГПВЧ з функцією збудження C = R0[0] = !(R1 + R0) + (R0 ^ R2) L110: ; ЗакінченняEND tmp ; Після кожного зсуву скопіювати регістр: led <- tmp та перейти на візуалізацію чергового коду ENDT1A: ;===== ВИХІД З ПІДПРОГРАМИ reti ; Повернення з підпрограми переривання T1A

2.3 Симулювання програми в AVR Studio

В програмному середовищі AVR Studio створимо проект та запишемо вище розроблений текст програми. Запустили програму на симулювання. Після виправлення кількох синтаксичних помилок, переконались, що текст програми написаний вірно (рисунок 2.2)

26

Рисунок 2.3.1 – Результат симулюції тексту програми впрограмному середовищі AVR Studio

Після запуску програми та налаштуванні портів на виході можна спостерігати код який був сформований за заданим законом:

Рисунок 2.3.2- Виводи порту B та D в процесі виконання прокрами.

Як видно з рисунка 2.3.2 програма працює відповідно до заданого закону та кодової послідовності 0011101(чорний квадрат – рівень логічної «1»).

27

Рисунок. 2.3.3- Наглядна зміна значень регістрів під час симулювання програми

28

3 ОХОРОНА ПРАЦІ

Таблицяg3-Вихідніgдані

29

3.1 Аналіз шкідливих та небезпечних виробничих чинників у виробничому приміщенні

При роботі в даному приміщенні, виникає низка шкідливих та небезпечних виробничих чинників, що регламентуються [1].

Шкідливий виробничий фактор – небажане явище, яке супроводжує виробничий процес і вплив якого на працюючого може призвести до погіршення самопочуття, зниження працездатності, захворювання, виробничо зумовленого чи професійного, і навіть смерті, як результату захворювання.

Небезпечний виробничий фактор – небажане явище, яке супроводжує виробничий процес і дія якого за певних умов може призвести до травми або іншого раптового погіршення здоров’я працівника (гострого отруєння, гострого захворювання) і навіть до раптової смерті.

Часто всі несприятливі виробничі фактори об’єднують в єдине поняття – небезпечний та шкідливий виробничий фактор.

Визначальними ознаками небезпечних та шкідливих виробничих факторів є: можливість безпосереднього негативного впливу на організм працівника; ускладнення нормального функціонування органів людини; можливість порушення нормального стану елементів трудового процесу, в результаті якого можуть виникати аварії, вибухи, пожежі, травматизм.

Дане приміщення характеризується небезпечними та шкідливими виробничими факторами фізичної, хімічної, біологічної та психофiзiологiчної груп [1], які розподіляються так:

1) Фізичні небезпечні i шкідливі виробничі фактори:- підвищений рівень інфразвуку, шуму, ультразвуку та вібрації;- підвищений рівень електромагнітних випромінювань;- підвищене значення напруги в електричній мережі;- підвищена або понижена температура, вологість і рухливість повітря робочої зони;- підвищена інтенсивність теплового випромінювання;- недостатність або відсутність природного освітлення;- недостатня освітленість робочої зони;- відбита або пряма блискучість.

2) Хімічні небезпечні i шкідливі фактори – шкідливі хімічні речовини.3) Біологічні небезпечні i шкідливі виробничі фактори – відсутні.4) Психофiзiологiчнi небезпечні i шкідливі виробничі фактори:а) фізичні перевантаження – немає.б) нервово-психiчнi перевантаження:

- перенапруження аналізаторів;- монотонність праці.

Вкажемо імовірні підстави появи вказаних факторів та коротко опишемо їхній вплив на організм людини.

Підвищений рівень шуму і вібрації робочої зони може бути спричинений наявністю рухомих частин технологічного обладнання, що може спровокувати

30

психічні та фізіологічні порушення, що знижують працездатність і створюють передумови для загальних та професійних захворювань і виробничого травматизму.

Підвищений рівень інфразвуку може бути спричинений інфразвуковими складовими, що як правило, присутні у спектрі шуму, який генерується промисловими установками і транспортними засобами, що супроводжується вiдчуттям обертання, розхитування, почуттям тревоги, страху, бiллю у вухах, порушенням роботи органiв рiвноваги.

Підвищений рівень ультразвуку може бути викликаний як супутній фактор при експлуатації технологічного і вентиляційного устаткування, що може спровокувати зсуви у станi неpвової, серцево-судинної, дихальної, ендокринної системах органiзму, у обмiнi речовин та терморегуляцiї людини.

Підвищений рівень електромагнітних випромінювань радіочастотного діапазону може бути спричинений лабораторними та вимірювальними приладами різного призначення, персональними комп'ютерами тощо, що може спровокувати катаракту, при якій помутніння розвивається на мембрані кришталика, підвищену частоту захворювання глаукомою, а під дією підвищеної концентрації пилу поблизу екрана дисплея підвищується імовірність виникнення дерматитів обличчя (прищі, екземи, свербіж шкіри).

Підвищений рівень електромагнітних випромінювань промислової частоти може бути спричинений струмоведучими частинами працюючих електроустановок, що може спровокувати злоякісні пухлини. Найбільш сильна дія цих полів виявляється на відстані до 30 см від екрана. Не меншої інтенсивності досягають ці поля із задньої сторони дисплея (джерело рядковий трансформатор) – їхній шкідливий вплив поширюється на відстань до 0,7-1 м.

Підвищене значення напруги в електричній мережі може бути спричинене наявністю електрообладнання, що може спровокувати ураження електричним струмом людини.

Підвищена або понижена температура повітря робочої зони може бути спричинена тим, що при роботі ЕОМ утворене тепле повітря видувають назовні із системного блоку спеціальні вентилятори. Це приводить до підвищення температури в приміщенні. Це може спровокувати тепловий удар, який супроводжується втратою свідомості, блювотою, судомами.

Підвищена або понижена відносна вологість повітря робочої зони може бути спричинена тим, що робота ЕОМ приводить до зниження вологості повітря, тому що високопродуктивна техніка працює на надвисоких частотах, що викликає сильне нагрівання елементів, що може спровокувати зменшення або збільшення тепловіддачі організмом працівника, що сприяє його перегріванню або переохолодженню.

Підвищена або понижена рухливість повітря робочої зони може бути спричинена нераціональними параметрами системи вентиляції або її відсутністю, що може спровокувати порушення реакції терморегуляції організму людини.

Підвищена інтенсивність теплового випромінювання може бути спричинена теплом, що потрапляє у виробниче приміщення від обладнання, опалювальних

31

приладів, людей тощо, що може спровокувати підвищення температури повітря в приміщенні вище допустимих меж.

Недостатність або відсутність природного освітлення може бути спричинена відсутністю або недостатніми розмірами віконних пройм, а також наявністю конфронтуючих будинків та споруд. Відсутність або недостатність природного освітлення приводить до напруження зору, послабляє увагу, приводить до настання передчасної стомленості.

Недостатня освітленість робочої зони може бути спричинена відсутністю або недостатністю природного освітлення, малою потужністю світильників та ламп штучного освітлення тощо. Недостатня освітленість може стати причиною низької продуктивності праці, оскільки очі працівника перенапружуються, при цьому стає складно відрізнити оброблювані предмети.

Відбита або пряма блискучість може бути спричинена дзеркальною відбиваючою і неплоскою зовнішньою поверхнею екрану монітора, що може призвести до швидкої втоми органів зору працюючого.

Шкідливі хімічні речовини в повітрі робочої зони можуть бути спричинені утворенням такої речовини, як озон і аероіонізацією під час роботи за ПК. Головними джерелами озону на комп'ютеризованих місцях є електронно-променеві трубки відеотерміналів і копіювальна техніка. Під час роботи комп'ютера з'являється іонізація середовища, яка приводить до фізико-хімічних змін у структурі речовин. Озон є дуже сильним окисником і при концентрації вище ніж 0,1 мг/м3 шкідливо впливає на здоров’я людини. Озон можна виявити за запахом, або за сухістю та подразненням слизових оболонок. При більших концентраціях появляються головні болі, нездужання. При тривалій роботі в високоіонізованому повітряному середовищі може виникнути сильна перевтома, що може послабити захисні властивості організму та імунітет до інших захворювань.

Перенапруження аналізаторів може бути спричинене інтенсивною роботою за ЕОМ, що призводить до швидкої втоми органів зору працівника, а часом до погіршення зору.

Монотонність праці може бути спричинена одноманітністю роботи працюючого і призводить до швидкої втоми працівника, зниження функціональних можливостей організму та інтересу до роботи, сонливості.

Монотонність викликає також у працюючого переоцінку тривалості робочого часу (зміна здається значно довшою), а також підвищує аварійність і травматизм, призводить до текучості кадрів.

3.2 Карта умов праці

Для проведення атестації робочого місця за умовами праці потрібна карта умов праці. Атестацію робочих місць виконують за результатами комплексного обстеження і оцінки умов та характеру праці.

3.2.1 Обґрунтування вибору нормованих значень небезпечних та шкідливих виробничих факторів

32

Згідно [2] для такої шкідливої речовини, як озон, встановлюємо, що вона відноситься до 2-го класу небезпеки і має ГДК = 4 мг/м3.

Для виду вібрації – локальна, вибираємо нормований еквівалентний рівень віброприскорення 76 дБ [3].

Після врахування призначення приміщення – дослідження і вид шуму – постійний, вибираємо нормований еквівалентний рівень шуму 60 дБА [4].

Згідно рекомендацій [8] нормований загальний рівень інфразвуку 110 дБ, нормований рівень ультразвуку 110 дБ.

Для частоти електричного поля радіочастотного діапазону 31,81 МГц нормована напруженість електричного поля восьмигодинного робочого дня становить 10 В/м відповідно до [5].

Нормована напруженість електричного поля промислової частоти для восьмигодинного робочого дня становить 5 кВ/м [5].

За показником енерговитрат 233 Вт відповідно до [6] встановлюємо категорію важкості робіт за фізичним навантаженням – IIб, для якої в холодний період року для постійних робочих місць допустима температура повітря складає 15…21 С, допустима швидкість руху повітря 0,4 м/с, а допустима відносна вологість повітря не більше ніж 75 %. Інтенсивність теплового випромінювання не повинна перевищувати 140 Вт/м².

За найменшим розміром об’єкта розрізнення 0,32 мм, встановлюємо розряд зорових робіт – 3, для якого нормоване КПО для бокового освітлення складає 1,2 % [7].

Так як приміщення знаходиться у м. Вінниця (2-га група забезпеченості природним світлом), а вікна розташовані за азимутом 270о, то для таких умов нормоване КПО визначатиметься за формулою 7:

еN = ен mN [%], (3.1)

де ен – табличне значення КПО для бокового освітлення, %;mN – коефіцієнт світлового клімату;N – порядковий номер групи забезпеченості природним світлом.

Підставляючи відомі значення отримаємо

Враховуючи співвідношення контрасту (середній) та фону (середній), вибираємо підрозряд зорових робіт – в, в межах якого встановлюємо нормовану освітленість для загального штучного освітлення – 300 лк.

3.2.2 Оцінка чинників виробничого і трудового процесів

Оцінювання стану робочого місця за умовами праці виконують з урахуванням впливу на працівників усього комплексу чинників виробничого середовища і

33

трудового процесу, що передбачаються Гігієнічною класифікацією праці [8]. Таблиця 3.1 містить оцінку факторів трудового та виробничого процесів.

3.2.3 Гігієнічна оцінка умов праціПідвищена концентрація шкідливої хімічної речовини 2-го класу небезпеки –

1 ст.Підвищений рівень шуму – 1 ст.Підвищений рівень неіонізуючих випромінювань промислової частоти – 1 ст.Підвищена швидкість руху повітря в холодний період року – 1 ст.Підвищена інтенсивність теплового випромінювання – 1 ст.Підвищена напруженість зору – 1 ст.

3.2.4 Оцінка технічного й організаційного рівняТехнічний рівень робочого місця не відповідає нормативним вимогам.3.2.5 Атестація робочого місцяРобоче місце атестовано за першим ступенем шкідливості.

34

Таблиця 3.2 – Оцінка факторів трудового та виробничого процесів

35

3.3 Рекомендації щодо покращення умов праці

З метою забезпечення чистоти повітря робочої зони потрібно доповнити природну вентиляцію механічною.

З метою забезпечення нормованих параметрів шуму в приміщенні необхідно застосувати звукоізоляцію.

Для забезпечення допустимих параметрів неіонізуючих випромінювань промислової частоти в приміщенні потрібно зменшити випромінювання в самому джерелі.

Підвищена швидкість руху повітря в холодний період року – 1 ст.З метою забезпечення допустимих параметрів інтенсивності теплового

випромінювання в приміщенні доцільно застосувати механічну загальнообмінну вентиляцію.

Для підвищеної напруженості зору використовується суміщене освітлення.3.4 Розрахунок ізоляції струмоведучого провідника

Вихідні дані: довжина провідника l = 0,6 м, діаметр провідника d = 2,25 мм, питомий опір матеріалу ізоляції = 0,0075 Омкм.

Опір ізоляції визначається за формулою:

SlR

[Ом], (3.2)звідки

RlS

[м2], (3.3)

де S – площа поперечного перерізу ізоляції, мм2.Нормований опір ізоляції для електромереж напругою до 1 кВ R = 0,5 МОм.Визначаємо площу поперечного перерізу ізоляції:

Площу поперечного перерізу ізоляції також можна визначити за її геометричними розмірами:

4

22 dDS

[мм2], (3.4)де D, d – зовнішній та внутрішній діаметри ізоляції відповідно, мм.Зовнішній діаметр ізоляції можна виразити через внутрішній діаметр і її

товщину:

36

2dD [мм], (3.5)де – товщина ізоляції, мм.Використовуючи формули (3.4) та (3.5) після математичних перетворень

отримаємо залежність для визначення товщини ізоляції

24

2 ddS

[мм]. (3.6)

Підставляючи відомі значення у формулу (3.6) відомих значень отримаємо:

ВИСНОВКИ

1. Проаналізувавшиgпублікації,gприсвяченіgтеоретичнимgіgекспериментальнимgдослідженнямgгенераторівgпсевдовипадкових послідовностей(генераторів гам)на основі тригерів показує, що розробка таких генераторів є перспективним напрямком у розвитку криптографії та шифрування данних.

2. Проектування на тригерній основі дозволяє збільшити період гами для шифрування достатньо довгих повідомлень.Також використання таких генераторів підвищує криптостійкість системи , що в свою чергу дозволяє зробити важкопередпачуваними біти послідовності які будуть формуватися , адже між собою вони майже незалежні.При використанні такої схеми реалізації виконання данного генератора суттєво спрощується та стає доступним для звичайного користувача .

3. Удосконалений алгоритм роботи генератора гам , що дозволяє збільшити довжину послідовності , та розширити цикл її повторення.

4. В результаті моделювання отримано послідовність яка відповідає критеріям багатьох тестів, а саме збільшена рівномірність розподілу символу та зменшена частота його появи.Підвищена лінійна складність , тобто складність послідовності збільшується з кожним наступним символом.Позитивні результати показав спектральний тест , що складений на основі аналізу висоти викидів перетворення Фур’є.

5. Спроектований пристрій може бути створений навіть в домашніх умовах , адже всі елементи для виконання данного пристрою знаходяться у вільному доступі.Та його реалізація не досить складна.

37

6. Експериментальні дослідження показали що, стабільність пристрою забезпечується температурному діапазоні -20ºС…+40ºС і відносній вологості повітря до 100% та тиску – 720-740 мм.рт.ст..За узагальненими показниками технічної досконалості, спроектований пристрій кращий від аналогів в декілька разів.

ПЕРЕЛІК ПОСИЛАНЬ1. Андрей Зубинский. В поисках случайности // Компьютерное обозрение. — 2003. —

№ 29.2. Юрий Лифшиц. Курс Современные задачи криптографии Лекция 9:

Псевдослучайные генераторы3. Коробейников А. Г, Ю.А.Гатчин. Математические основы криптологии. Учебное

пособие. СПб: СПб ГУ ИТМО, 2004. – 106 с, илл.4. Галуев Г.А. Математические основы криптологии: Учебно-методическое пособие.

Таганрог: Изд-во ТРТУ 2003.-120с.5. Математические основы криптологии: Учебное пособие / Харин Ю.С., Берник В.И.,

Матвеев Г.В. – Мн.: БГУ. 1999. – 319 с.6. Дональд Э. Кнут. Глава 3. Случайные числа // Искусство программирования = The

Art of Computer Programming. — 3-е изд. — М.: Вильямс, 2000. — Т. 2. Получисленные алгоритмы. — 832 с. — 7000 экз. — ISBN 5-8459-0081-6

7. М. А. Иванов, И. В. Чугунков. Глава 4. Методика оценки качества генераторов ПСП. // Теория, применение и оценка качества генераторов псевдослучайных последовательностей. — М.: КУДИЦ-ОБРАЗ, 2003 — 240 с. ISBN 5-93378-056-1

8. Национальный институт стандартов и технологий (США) http :// www . nist . gov / 9. ГОСТ 28147-89: Государственный Стандарт Российской Федерации. Системы

обработки информации. Защита криптографическая. Алгоритм криптографического преобразования.

10.Ивченко Г.И., Медведев Ю.И. Математическая статистика: Учебное пособие для ВТУЗов. – М.: Высш. шк. – 248 с